Chaque année en octobre, le Cybermois met en évidence les bonnes pratiques pour naviguer en sécurité dans un monde numérique de plus en plus risqué. Que vous soyez salarié, indépendant, étudiant ou simplement internaute régulier, adopter quelques réflexes simples peut faire toute la différence.

Dcom-Solutions vous met en avant les 5 réflexes cybersécurité à adopter :

Cybermois : 5 réflexes cybersécurité à adopter toute l’année

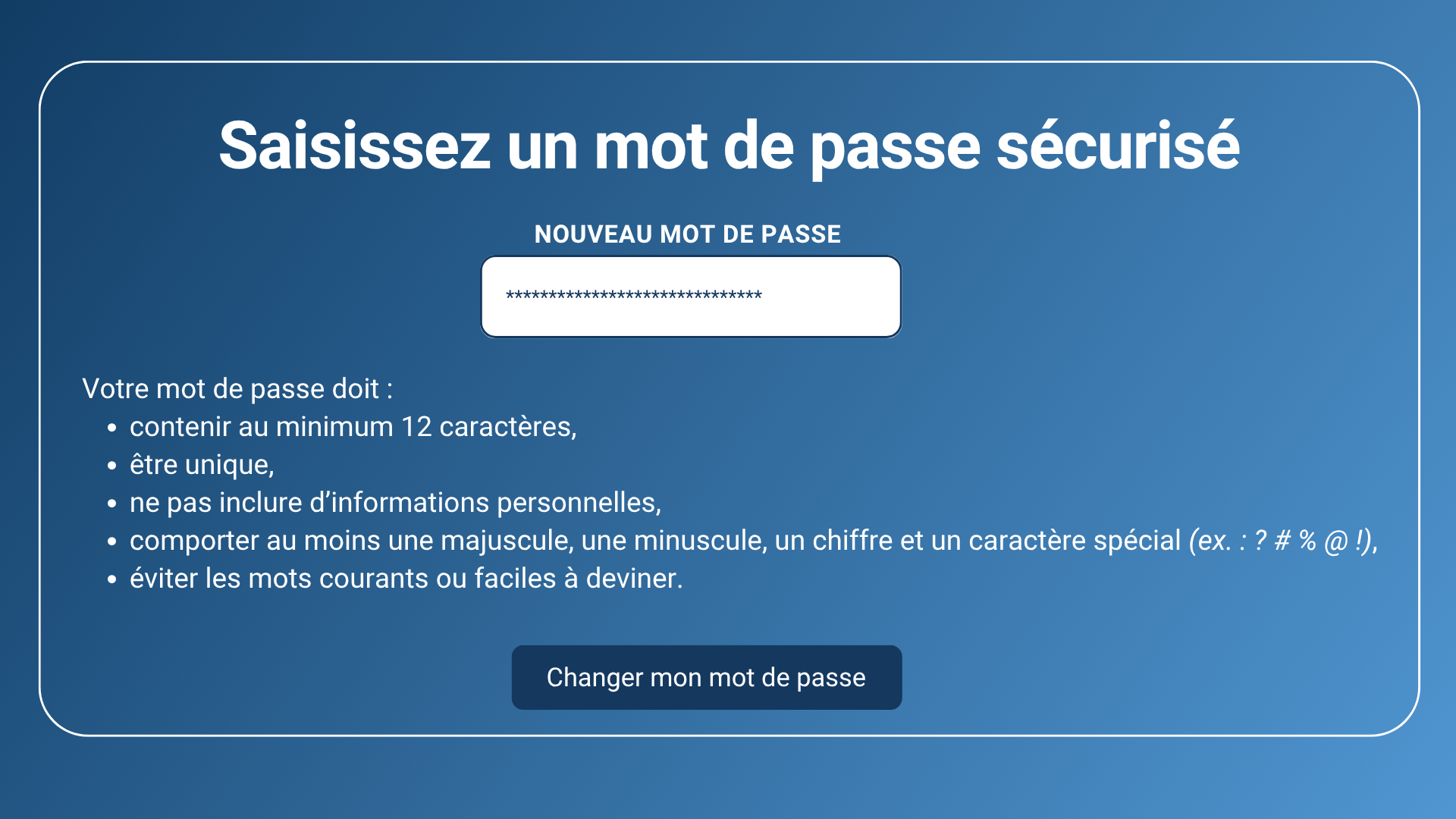

1) Utilisez des mots de passe robustes (et uniques)

Le mot de passe est souvent la première ligne de défense contre les intrusions. Pourtant, des millions de comptes sont compromis chaque année à cause de mots de passe faibles ou réutilisés.

Bon réflexe :

- Un mot de passe par service

- Long (plus de 12 caractères), complexe et imprévisible

- Utilisez un gestionnaire de mots de passe pour les stocker en toute sécurité

2) Activez l’authentification à deux facteurs (2FA)

Même un bon mot de passe peut être volé.

La double authentification ajoute une couche de sécurité en demandant une seconde preuve d’identité (code SMS, application mobile, clé physique…).

Bon réflexe :

- Activez le 2FA partout où c’est possible : email, réseaux sociaux, banques, cloud…

3) Restez vigilant face aux emails suspects

Le phishing (ou hameçonnage) reste la porte d’entrée numéro un des cyberattaques.

Les pirates usurpent l’identité de services connus pour vous inciter à cliquer ou saisir vos identifiants.

Bon réflexe :

- Vérifiez l’adresse de l’expéditeur

- Ne cliquez pas sur les liens douteux

- Méfiez-vous des pièces jointes inattendues

4) Mettez à jour vos logiciels régulièrement

Les mises à jour corrigent des failles de sécurité souvent connues des cybercriminels. Reporter les mises à jour, c’est comme laisser sa porte d’entrée ouverte en espérant que personne ne passe.

Bon réflexe :

- Activez les mises à jour automatiques de votre système d’exploitation, navigateur, antivirus, etc.

5) Sauvegardez vos données (et testez vos sauvegardes)

En cas de ransomware, de vol ou de panne, une bonne sauvegarde permet de repartir sans tout perdre. Trop d’utilisateurs pensent à sauvegarder… après la catastrophe.

Bon réflexe :

- Sauvegardes automatiques dans le cloud ou sur disque dur externe

- Testez la restauration régulièrement

Ces réflexes cybersécurité à adopter sont simples, mais redoutablement efficaces.

Faites confiance à Dcom-Solutions, expert en cybersécurité pour les entreprises.

FAQ

Qu’est-ce qu’un bon mot de passe en cybersécurité ?

Un bon mot de passe est long (au moins 12 caractères), complexe (lettres, chiffres, symboles) et unique pour chaque service.

Il ne doit jamais contenir d’informations personnelles faciles à deviner (date de naissance, prénom, etc.).

L’idéal est d’utiliser un gestionnaire de mots de passe pour les stocker en toute sécurité.

Pourquoi activer l’authentification à deux facteurs (2FA) ?

La double authentification ajoute une seconde barrière de sécurité en cas de vol ou de fuite de votre mot de passe.

Elle rend l’accès à votre compte beaucoup plus difficile pour un pirate, car il lui faut également un second facteur (code, appli mobile, clé, etc.).

Comment reconnaître un email de phishing ?

Un email de phishing contient souvent :

- Une adresse d’expéditeur suspecte ou usurpée

- Un message alarmant (paiement urgent, compte bloqué)

- Un lien ou une pièce jointe piégée

Ne cliquez jamais sans vérifier l’adresse de l’expéditeur et le lien réel.

Consultez notre article dédié pour découvrir comment détecter des attaques par e‑mail.

Pourquoi sauvegarder ses données régulièrement ?

Les sauvegardes permettent de récupérer ses fichiers en cas de cyberattaque (ransomware), de panne matérielle ou de vol. Sans sauvegarde, vos données peuvent être perdues définitivement.

Il est conseillé de faire des sauvegardes automatisées et de tester la restauration régulièrement.

Est-il vraiment utile de faire les mises à jour ?

Oui, les mises à jour corrigent des failles de sécurité connues. Retarder une mise à jour peut laisser la porte ouverte à des attaques exploitant ces vulnérabilités.

Ainsi, activez les mises à jour automatiques sur tous les appareils.

Vous souhaitez développer votre cybersécurité ?

N’hésitez pas à réserver un appel de découverte de vos besoins,

notre équipe prendra en charge votre demande dans les délais qui vous conviennent.

Basée près de Poitiers, Dcom-Solutions est un prestataire IT spécialisé dans les solutions de cybersécurité pour les entreprises situées à Poitiers, Niort, Angoulême et La Rochelle.