Dans un cadre professionnel où les échanges numériques rythment le quotidien, la cybersécurité au travail devient une priorité. Emails, documents, plateformes collaboratives, outils cloud : tout passe par le digital, exposant votre entreprise à des menaces de plus en plus importantes. Pourtant, nombreux sont les collaborateurs qui sous-estiment leur rôle dans la protection du système informatique de leur organisation.

En 2024, plus de 80 % des cyberattaques visent les entreprises, dont une majorité de TPE et PME, selon le rapport de l’ANSSI. Pourquoi ? Parce qu’elles disposent souvent de moyens de protection plus faibles et de processus internes moins rigoureux.

Les attaques les plus fréquentes incluent le phishing, le spam, les ransomwares, les malwares, l’usurpation d’identité, ou encore les intrusions réseau.

Ces attaques peuvent entraîner des fuites de données sensibles, des paralysies d’activité ou des pertes financières importantes. La bonne nouvelle ? Il existe des leviers concrets à mettre en place pour sécuriser ses usages numériques.

Les erreurs à ne pas faire

Une simple erreur humaine suffit parfois à compromettre toute la sécurité d’un système. Dcom-Solutions vous donne les pratiques à éviter absolument :

Réutiliser le même mot de passe sur plusieurs services, ou choisir des mots de passe trop simples (noms, dates de naissance, “123456”, etc.)

Cliquer sans réfléchir sur un lien ou une pièce jointe dans un mail non sollicité.

Faire l’impasse sur les mises à jour de logiciels ou d’antivirus, laissant la porte ouverte aux failles exploitées par les pirates.

Laisser des postes ouverts, sans verrouillage automatique ou sans mot de passe.

Négliger la formation de vos employés, qui sont souvent la première cible des attaques.

Ces erreurs sont fréquentes et évitables. Adopter une attitude rigoureuse face à ces risques est un premier pas vers une culture de sécurité numérique en entreprise.

Vos habitudes professionnelles mettent-elles en danger la sécurité de votre entreprise ?

Chaque employé peut involontairement représenter une faille de sécurité. Posez-vous les bonnes questions :

- Utilisez-vous un réseau Wi-Fi sécurisé lorsque vous travaillez à distance ?

- Vos fichiers sensibles sont-ils protégés par une authentification forte ?

- Savez-vous reconnaître un faux email, un lien douteux ou une tentative d’hameçonnage ?

- Faites-vous régulièrement des sauvegardes de vos documents importants ?

Un simple oubli ou un excès de confiance peut coûter cher. La cybersécurité au travail repose sur la vigilance collective autant que sur les outils techniques.

Le choix d’un bon mot de passe

Le mot de passe est la première barrière de sécurité. Il doit être :

- Long (au moins 12 caractères).

- Composé de lettres majuscules, minuscules, chiffres et caractères spéciaux.

- Unique pour chaque service utilisé.

- Changé régulièrement, surtout en cas de suspicion de fuite.

Un mot de passe efficace n’est jamais lié à des données personnelles. Il vaut mieux une suite complexe aléatoire qu’un mot “facile à retenir” mais prévisible.

Utiliser un gestionnaire de mots de passe

Dcom-Solutions est en partenariat avec Bitwarden, un gestionnaire de mots de passe qui enregistre, crypte et génère des mots de passe forts pour chacun de vos comptes. Il vous suffit de retenir un mot de passe maître pour accéder à l’ensemble de vos identifiants.

En entreprise, ces outils permettent d’unifier la gestion des accès et d’éviter les carnets de mots de passe, les fichiers Excel non sécurisés ou les post-it collés à l’écran.

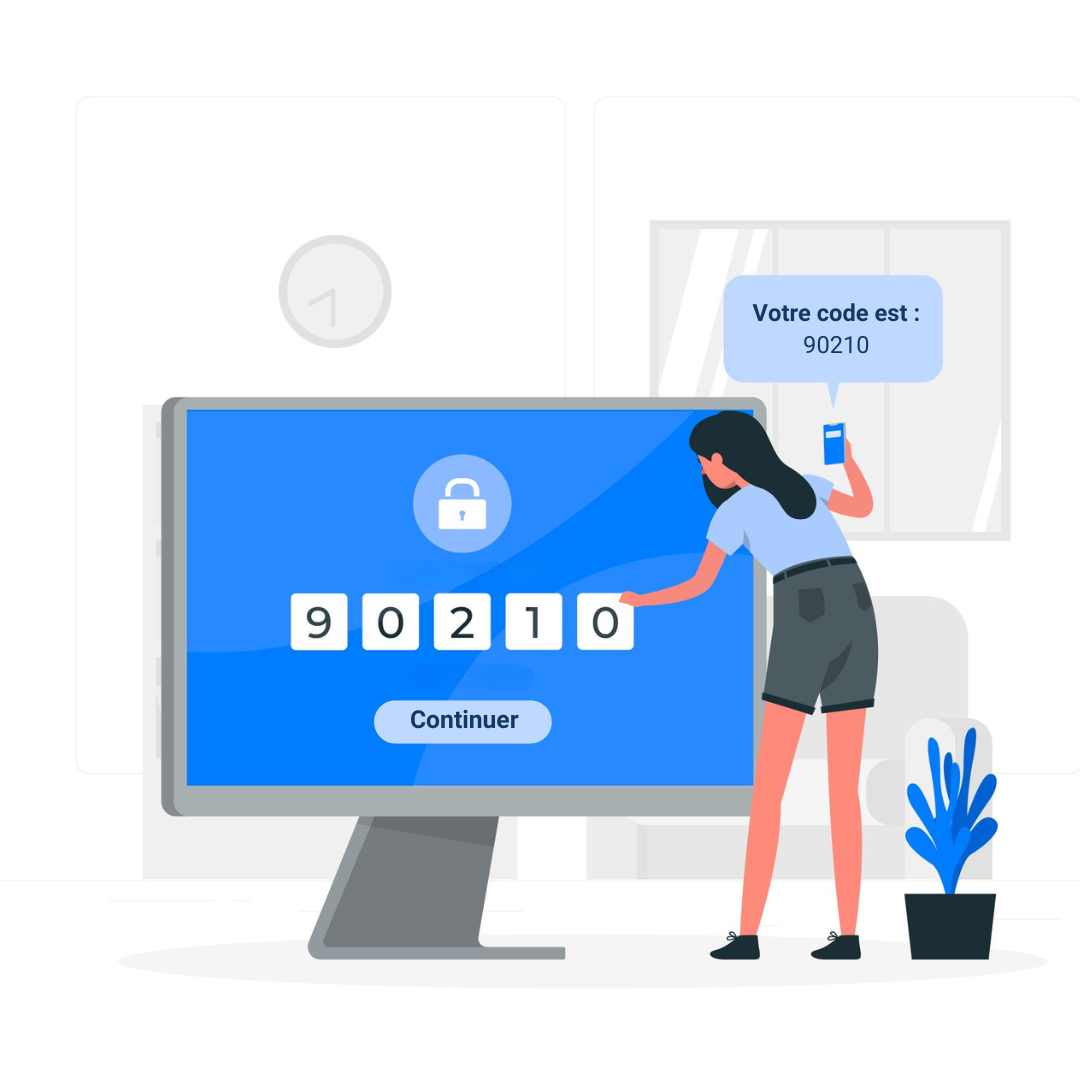

2FA/MFA : Double authentification et sécurité renforcée au travail

La double authentification (2FA) ou authentification multifacteur (MFA) ajoute une couche de sécurité à vos connexions. Elle fonctionne en deux étapes :

1. Entrer le mot de passe.

2. Valider un code temporaire reçu par SMS, e‑mail, ou généré par une application (comme Google Authenticator, Microsoft Authenticator ou Authy).

Certaines entreprises vont plus loin avec l’usage de clés physiques de sécurité (YubiKey). Le 2FA/MFA est aujourd’hui indispensable pour sécuriser les comptes professionnels et limiter les intrusions.

Réaliser un audit de cybersécurité

Un audit de cybersécurité consiste à analyser en profondeur l’infrastructure informatique d’une entreprise pour détecter les failles potentielles. Cela inclut :

- L’évaluation des droits d’accès.

- L’analyse des points de vulnérabilité.

- La vérification des dispositifs de sécurité (pare-feu, antivirus, politiques d’accès).

- La revue des pratiques des collaborateurs.

Un audit peut être réalisé en interne ou par un prestataire externe. Il offre une photographie claire de l’état de la sécurité des systèmes professionnels et permet de mettre en place un plan d’action correctif.

Analyse de la sécurité de votre

système informatique

Dcom-Solutions examine en détail la sécurité de votre infrastructure informatique et vous apporte des recommandations personnalisées pour anticiper et limiter les risques de cyberattaques.

Cybersécurité au travail : les bonnes pratiques et outils de sécurisation

Mettre en place une politique de sécurité informatique solide repose sur plusieurs piliers :

- Mettre à jour régulièrement les logiciels, systèmes d’exploitation et antivirus. Chaque correctif comble des failles de sécurité.

- Installer et configurer un pare-feu et un antivirus professionnels.

- Sauvegarder régulièrement les données sensibles sur des serveurs sécurisés ou dans le cloud (avec chiffrement).

- Définir une charte informatique claire pour encadrer les comportements numériques.

- Former vos employés à la reconnaissance des tentatives de phishing, à l’usage des outils de sécurité, et à la gestion des mots de passe.

- Mettre en place une surveillance numérique des connexions inhabituelles ou des tentatives d’accès suspectes.

Ces actions renforcent la résilience globale de votre entreprise face aux cybermenaces.

Conclusion

La cybersécurité au travail n’est plus une option : c’est un enjeu quotidien. L’évolution rapide des cybermenaces impose aux entreprises de renforcer leur posture de sécurité, autant par la technologie que par la sensibilisation des collaborateurs.

Une politique de sécurité bien pensée, des outils adaptés, des habitudes numériques saines et un bon niveau de vigilance collective sont les clés pour limiter les risques.

Face à la sophistication des attaques, la meilleure défense reste l’anticipation. Alors, êtes-vous réellement protégé ?

Vous souhaitez développer votre cybersécurité ?

N’hésitez pas à réserver un appel de découverte de vos besoins,

notre équipe prendra en charge votre demande dans les délais qui vous conviennent.

Situé aux alentours de Poitiers, Dcom-Solutions est le prestataire IT qui propose des solutions de cybersécurité informatique pour les entreprises de Poitiers, Niort, Angoulême et La Rochelle.